Ihr regionaler Partner und Trusted Advisor

EDV-COMPAS hat sich in vier Jahrzehnten vom klassischen IT-Dienstleister zum regionalen Trusted Advisor für den Mittelstand entwickelt. Heute begleiten wir Unternehmen ganzheitlich – von Architektur- und Technologieentscheidungen über Daten- und Prozessstrukturen bis hin zu einem belastbaren Sicherheits- und Compliance-Fundament.

im Team

Managed Detection and Response (MDR)

Ein spezialisiertes Security Operations Center überwacht Ihre Umgebung 24/7 – auch nachts, an Wochenenden und Feiertagen. Sicherheitsexperten und erfahrene IT-Forensiker erkennen Angriffe frühzeitig, prüfen und priorisieren eingehende Alarme und leiten sofort geeignete Gegenmaßnahmen ein. So werden Ihre geschäftskritischen Daten und Prozesse wirksam und kontinuierlich geschützt.

Identity & Access Management (IAM)

Wer darf was – und warum? Unsere IAM-Konzepte stellen sicher, dass Identitäten, Rollen und Berechtigungen klar definiert sind und Zugriffe nur dort möglich sind, wo sie vorgesehen und legitimiert sind. Ergänzt wird dies durch Identity Threat Detection & Response (IDTR), das kompromittierte Zugangsdaten – unter anderem über Dark-Web-Intelligence – erkennt und eine gezielte, schnelle Reaktion auf verdächtige Anmeldeversuche ermöglicht.

Security Information and Event Management (SIEM)

SIEM bündelt Log- und Sicherheitsereignisse aus der gesamten IT-Landschaft und korreliert sie zu einem klaren Lagebild. Auffällige Muster, Abweichungen und potenzielle Angriffe werden schneller sichtbar, Vorfälle bleiben lückenlos nachvollziehbar. Das ermöglicht eine gezielte Incident Response, unterstützt Compliance-Nachweise und sorgt für schnelle Übersicht statt verteilter Insellösungen.

Managed Detection and Response (MDR)

Ein spezialisiertes Security Operations Center überwacht Ihre Umgebung 24/7 – auch nachts, an Wochenenden und Feiertagen. Sicherheitsexperten und erfahrene IT-Forensiker erkennen Angriffe frühzeitig, prüfen und priorisieren eingehende Alarme und leiten sofort geeignete Gegenmaßnahmen ein. So werden Ihre geschäftskritischen Daten und Prozesse wirksam und kontinuierlich geschützt.

Identity & Access Management (IAM)

Wer darf was – und warum? Unsere IAM-Konzepte stellen sicher, dass Identitäten, Rollen und Berechtigungen klar definiert sind und Zugriffe nur dort möglich sind, wo sie vorgesehen und legitimiert sind. Ergänzt wird dies durch Identity Threat Detection & Response (IDTR), das kompromittierte Zugangsdaten – unter anderem über Dark-Web-Intelligence – erkennt und eine gezielte, schnelle Reaktion auf verdächtige Anmeldeversuche ermöglicht.

Security Information and Event Management (SIEM)

SIEM bündelt Log- und Sicherheitsereignisse aus der gesamten IT-Landschaft und korreliert sie zu einem klaren Lagebild. Auffällige Muster, Abweichungen und potenzielle Angriffe werden schneller sichtbar, Vorfälle bleiben lückenlos nachvollziehbar. Das ermöglicht eine gezielte Incident Response, unterstützt Compliance-Nachweise und sorgt für schnelle Übersicht statt verteilter Insellösungen.

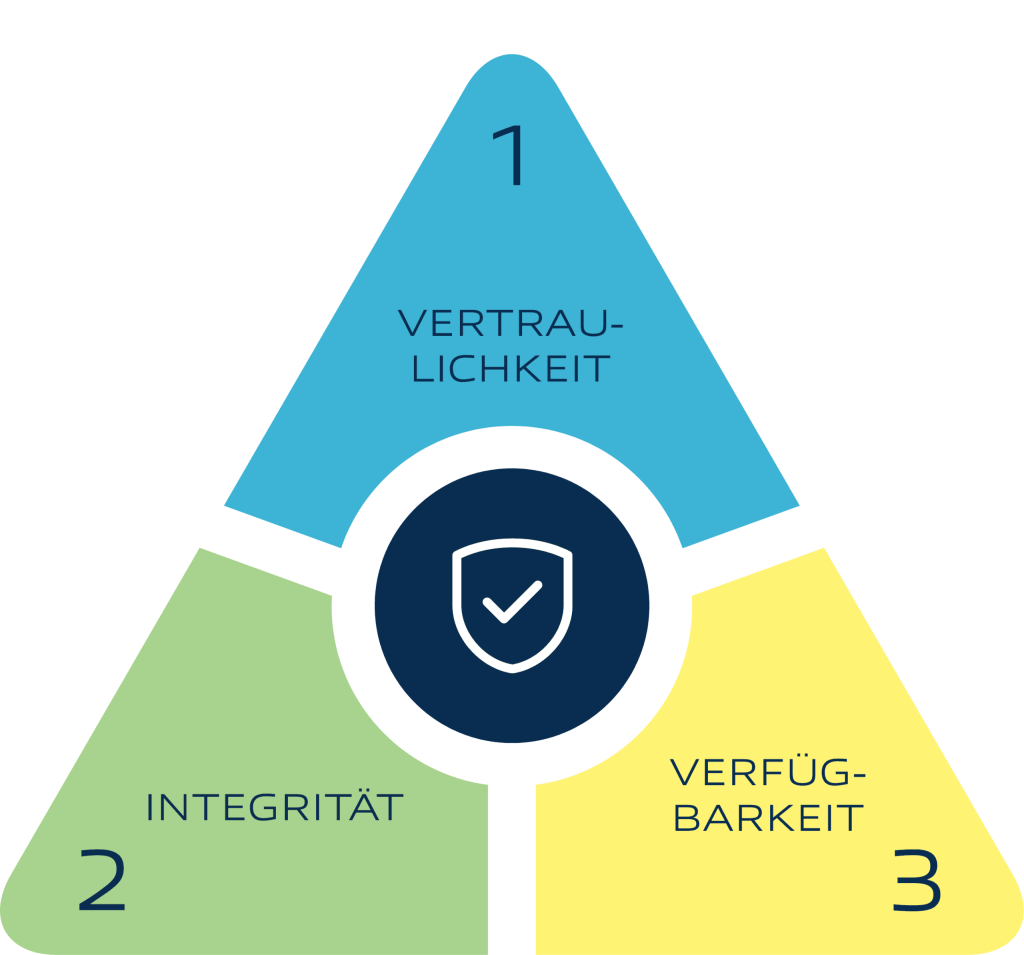

CIA Triade

Vertraulichkeit, Verfügbarkeit

und Integrität

Informationssicherheit bedeutet, Unternehmenswerte – insbesondere Informationen, unabhängig von ihrer Form (digital oder physisch) – wirksam vor unbefugtem Zugriff, Veränderung, Verlust oder Zerstörung zu schützen. Im Mittelpunkt stehen die drei Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit

NIS 2

Pflichten verstehen, Betroffenheit klären, Maßnahmen priorisieren. Wir liefern Readiness-Check, Gap-Analyse und eine umsetzbare Roadmap – inklusive notwendigen Meldewegen sowie Rollen- und Prozessdesign.

ISO 27001

ISMS aufbauen oder schärfen, Controls verankern, Wirksamkeit belegen.

Von Policy bis KPI – zielgerichtet

zur Zertifizierungsreife.

BSI-Grundschutz

Schutzbedarf, Bausteine, Umsetzung: pragmatisch, nachvollziehbar, prüffest. Wir verbinden Technik, Prozesse und Dokumentation zu einem belastbaren Sicherheitsstandard.

EU AI Act

KI-Risikoklassen einordnen, Governance etablieren, Awareness und Kontrollen vorbereiten – mit klarem Blick auf Prozesse, Daten und Verantwortlichkeiten.

NIS 2

Pflichten verstehen, Betroffenheit klären, Maßnahmen priorisieren. Wir liefern Readiness-Check, Gap-Analyse und eine umsetzbare Roadmap – inklusive notwendigen Meldewegen sowie Rollen- und Prozessdesign.

ISO 27001

ISMS aufbauen oder schärfen, Controls verankern, Wirksamkeit belegen.

Von Policy bis KPI – zielgerichtet

zur Zertifizierungsreife.

BSI-Grundschutz

Schutzbedarf, Bausteine, Umsetzung: pragmatisch, nachvollziehbar, prüffest. Wir verbinden Technik, Prozesse und Dokumentation zu einem belastbaren Sicherheitsstandard.

EU AI Act

KI-Risikoklassen einordnen, Governance etablieren, Awareness und Kontrollen vorbereiten – mit klarem Blick auf Prozesse, Daten und Verantwortlichkeiten.

Unser ISMS bildet das Management-Framework, mit dem Informationssicherheit im Unternehmen strukturiert und nachweisbar gesteuert wird. So werden Risiken wie Datenverlust, unbefugte Zugriffe oder Systemausfälle systematisch reduziert. Ziel ist ein angemessenes Schutzniveau für Vertraulichkeit, Integrität

und Verfügbarkeit Ihrer Informationen – passgenau auf die Anforderungen Ihres Unternehmens ausgerichtet.

Dauer: 2 Minuten